Sygnał: Bezpieczeństwo przez prostotę

„Nie możemy oczekiwać, że każdy stanie się ekspertem od kryptografii. Musimy budować technologię, która domyślnie jest tak prywatna i bezpieczna, jak to tylko możliwe.” — Moxie Marlinspike, twórca Signal

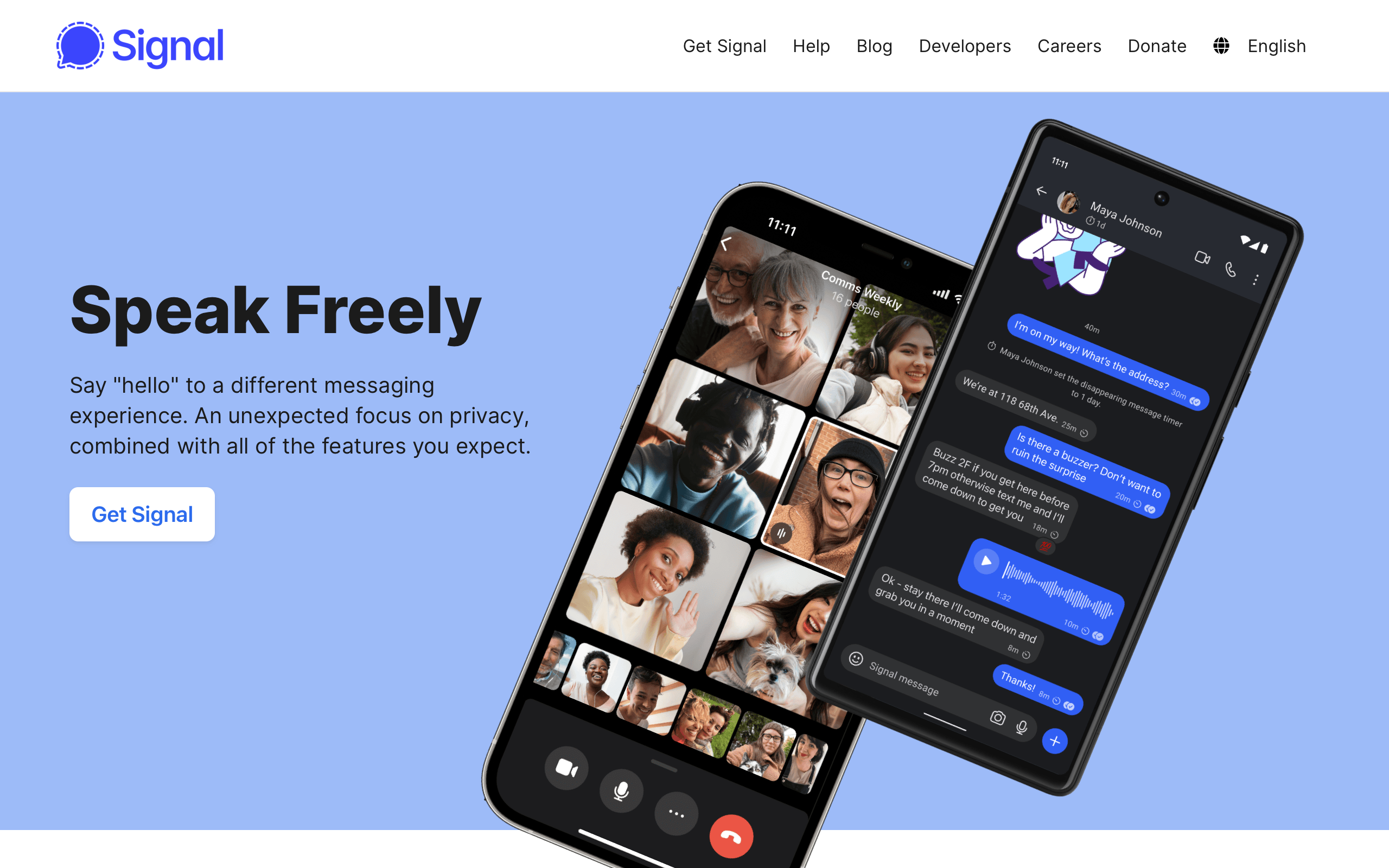

Signal to najbezpieczniejsza powszechnie używana aplikacja do przesyłania wiadomości na świecie. Szyfrowanie end-to-end, znikające wiadomości, ukryty nadawca, zerowe zbieranie metadanych. A mimo to korzystanie z Signal wygląda dokładnie tak samo jak z każdej innej aplikacji do wiadomości. Otwierasz, piszesz, dzwonisz. Szyfrowanie jest niewidoczne. Interfejs jest cichy. Nie ma upsellingu, feedów społecznościowych, relacji ani marketplace’u. Jest tylko rozmowa.

Ta powściągliwość stanowi tezę projektową Signal: bezpieczeństwo powinno być niewidoczne, a zaufanie zdobywa się poprzez brak manipulacji. W branży, w której każda aplikacja do wiadomości stała się platformą — WeChat to super-aplikacja, Messenger to marketplace, Telegram to sieć medialna — Signal uparcie pozostaje aplikacją do wiadomości. Ta odmowa ekspansji sama w sobie jest decyzją projektową i jedną z najbardziej świadomych w oprogramowaniu konsumenckim.

Dlaczego Signal ma znaczenie

Signal udowodnił, że bezpieczeństwo i użyteczność nie wykluczają się wzajemnie. Można mieć jedno i drugie.

Kluczowe osiągnięcia: - Uczynił szyfrowanie end-to-end domyślnym standardem dla milionów użytkowników, którzy nigdy nie myślą o kryptografii - Stworzył język wizualny, w którym zaufanie buduje się przez to, czego brakuje, a nie przez to, co jest obecne - Działa jako organizacja non-profit z zerową ilością reklam, zerowym zbieraniem danych i zerowymi dark patterns - Wpłynął na całą branżę komunikatorów (WhatsApp, Google Messages zaadoptowały Signal Protocol) - Pokazał, że estetyka open source może wyglądać premium, a nie niedokończenie

Najważniejsze wnioski

- Niewidoczne bezpieczeństwo to jedyne bezpieczeństwo, które się skaluje — Jeśli użytkownicy muszą rozumieć szyfrowanie, by z niego korzystać, większość użytkowników nie skorzysta; Signal szyfruje wszystko domyślnie, bez opt-in, bez przełącznika, bez konieczności wyjaśnień

- Zaufanie buduje się przez nieobecność — Brak reklam, brak śledzenia, brak potwierdzeń odczytu domyślnie, brak funkcji społecznościowych, brak algorytmicznych feedów; każda brakująca funkcja to sygnał zaufania mówiący „nie potrzebujemy waszych danych”

- Minimalizm to postawa bezpieczeństwa — Mniej funkcji oznacza mniej powierzchni ataku; każda funkcja, której Signal nie buduje, to funkcja, która nie może zostać wykorzystana, monitorowana ani zmonetyzowana

- Open source buduje wiarygodność — Kod Signal jest publiczny, audytowalny i recenzowany przez społeczność; przejrzystość w kwestii działania systemu buduje zaufanie, którego żaden tekst marketingowy nie jest w stanie odtworzyć

- Projektuj dla scenariusza zagrożenia — Signal projektuje z myślą o dziennikarzach w reżimach autorytarnych, nie tylko o znajomych wymieniających się memami; gdy projektujesz dla użytkownika o najwyższej stawce, każdy inny użytkownik również na tym korzysta

Podstawowe zasady projektowe

1. Model niewidocznego szyfrowania

Najważniejszą decyzją projektową Signal jest to, czego nie pokazuje. Nie ma przełącznika „zaszyfruj tę wiadomość”. Nie ma ikony kłódki, którą użytkownik musi aktywować. Nie ma ustawień bezpieczeństwa do konfiguracji.

Porównanie z innymi podejściami:

TELEGRAM (opt-in security):

┌─────────────────────────────────────┐

│ Czat z Alicją │

│ ───────────────────────────────── │

│ Zwykły czat — NIEZASZYFROWANY │

│ │

│ Aby zaszyfrować, musisz: │

│ 1. Rozpocząć „Tajny czat" │

│ 2. Obie strony muszą być online │

│ 3. Brak synchronizacji między │

│ urządzeniami │

│ 4. Osobny wątek rozmowy │

│ │

│ Rezultat: <5% czatów jest │

│ zaszyfrowanych │

└─────────────────────────────────────┘

SIGNAL (domyślne bezpieczeństwo):

┌─────────────────────────────────────┐

│ Czat z Alicją │

│ ───────────────────────────────── │

│ Każda wiadomość jest zaszyfrowana. │

│ Każde połączenie jest zaszyfrowane.│

│ Każdy plik jest zaszyfrowany. │

│ Każdy czat grupowy jest │

│ zaszyfrowany. │

│ │

│ Nie ma trybu niezaszyfrowanego. │

│ │

│ Rezultat: 100% komunikacji │

│ jest zaszyfrowane, zawsze. │

└─────────────────────────────────────┘

Implikacja dla UX: Użytkownicy nigdy nie podejmują decyzji dotyczącej bezpieczeństwa. Nigdy nie widzą okna dialogowego bezpieczeństwa. Nigdy nie wybierają między wygodą a prywatnością. Produkt już dokonał tego wyboru za nich — prawidłowo, za każdym razem.

2. Zaufanie przez wizualną powściągliwość

Interfejs Signal definiuje to, czego w nim nie ma. Każdy nieobecny element to celowy sygnał zaufania.

:root {

/* Paleta Signal jest celowo stonowana */

--signal-blue: #3a76f0; /* Główny kolor marki, dymki wiadomości */

--signal-blue-dark: #2c6bed; /* Stany aktywne/naciśnięte */

--background: #ffffff;

--surface: #f6f6f6;

--text-primary: #000000;

--text-secondary: #5e5e5e;

--text-tertiary: #959595;

/* Tryb ciemny — równie powściągliwy */

--dm-background: #1b1b1b;

--dm-surface: #2b2b2b;

--dm-text-primary: #e9e9e9;

--dm-text-secondary: #a5a5a5;

/* Minimalna głębia */

--shadow-subtle: 0 1px 2px rgba(0, 0, 0, 0.08);

}

/* Dymki wiadomości — czyste, bez gradientów, bez dekoracji */

.message-bubble--sent {

background: var(--signal-blue);

color: #ffffff;

border-radius: 18px 18px 4px 18px;

padding: 10px 14px;

max-width: 75%;

}

.message-bubble--received {

background: var(--surface);

color: var(--text-primary);

border-radius: 18px 18px 18px 4px;

padding: 10px 14px;

max-width: 75%;

}

/* Brak potwierdzeń odczytu domyślnie — wybór prywatności */

.message-status {

font-size: 11px;

color: var(--text-tertiary);

/* Pokazuje tylko wysłane/dostarczone, nie „przeczytane", chyba że użytkownik się na to zdecyduje */

}

Co Signal pomija (i dlaczego):

| Funkcja | Obecna u konkurencji | Dlaczego Signal ją pomija |

|---|---|---|

| Potwierdzenia odczytu (domyślnie) | iMessage, WhatsApp | Presja społeczna do odpowiadania; naruszenie prywatności |

| Status online | WhatsApp, Telegram | Wektor inwigilacji; presja społeczna |

| Relacje/Status | WhatsApp, Telegram, Messenger | Farma zaangażowania; to nie jest komunikacja |

| Podgląd linków (domyślnie) | Większość aplikacji | Wyciek URL-i do serwerów w celu generowania podglądu |

| Wysyłanie kontaktów na serwer | Zbieranie metadanych; Signal używa prywatnego wyszukiwania kontaktów | |

| Algorytmiczny feed | Messenger, WeChat | Eksploracja danych; manipulacja uwagą |

| Reklamy | Messenger | Model przychodów niezgodny z prywatnością |

| Wskaźniki pisania (domyślnie, bez możliwości wyłączenia) | iMessage | Signal zawiera wskaźniki pisania, ale pozwala je wyłączać dla poszczególnych rozmów |

3. Wzorzec znikających wiadomości

Signal wprowadził znikające wiadomości jako pełnoprawną funkcję, nie gadżet. Projekt komunikuje ulotność bez wprowadzania zamieszania.

WSKAŹNIK ZNIKAJĄCEJ WIADOMOŚCI:

┌─────────────────────────────────────┐

│ Czat z Alicją │

│ ───────────────────────────────── │

│ │

│ ┌─ Alicja ────────────────────┐ │

│ │ Hej, spotkanie o 15? ⏱ │ │ ← Ikona timera na wiadomości

│ └─────────────────────────────┘ │

│ │

│ ┌────────────────────┐ │

│ │ Jasne! ⏱ │ │

│ └────────────────────┘ │

│ │

│ ┌──────────────────────────────┐ │

│ │ 🕐 Znikające wiadomości: │ │ ← Wiadomość systemowa

│ │ ustawione na 4 godziny │ │ (widoczna dla obu stron)

│ └──────────────────────────────┘ │

│ │

└─────────────────────────────────────┘

Decyzje projektowe: - Mała ikona timera na każdej wiadomości informuje, które wiadomości znikną - Wiadomość systemowa ogłasza zmianę ustawień timera (przejrzystość) - Obie strony widzą to samo ustawienie (brak asymetrii informacyjnej) - Opcje timera są praktyczne (od 30 sekund do 4 tygodni), nie arbitralne

/* Subtelny wskaźnik znikającej wiadomości */

.message-timer {

display: inline-flex;

align-items: center;

gap: 4px;

font-size: 11px;

color: var(--text-tertiary);

opacity: 0.7;

}

.message-timer-icon {

width: 12px;

height: 12px;

/* Prosta ikona zegara — nie alarmująca, tylko informacyjna */

}

/* Wiadomość systemowa przy zmianie ustawień */

.system-message {

text-align: center;

font-size: 13px;

color: var(--text-secondary);

padding: 8px 16px;

margin: 8px auto;

background: transparent;

/* Bez tła, bez obramowania — minimalna waga wizualna */

}

Wzorce projektowe warte pożyczenia

Weryfikacja numerów bezpieczeństwa

Signal musi rozwiązać naprawdę trudny problem UX: jak pozwolić użytkownikom zweryfikować, że ich zaszyfrowana rozmowa nie została przechwycona, bez wymagania od nich rozumienia kryptografii klucza publicznego?

EKRAN NUMERU BEZPIECZEŃSTWA:

┌─────────────────────────────────────┐

│ ← Zweryfikuj numer bezpieczeństwa │

│ │

│ Zeskanuj kod QR na urządzeniu │

│ Alicji lub porównaj poniższe │

│ numery. │

│ │

│ ┌─────────────────┐ │

│ │ ┌───────────┐ │ │

│ │ │ KOD QR │ │ │

│ │ │ │ │ │

│ │ └───────────┘ │ │

│ └─────────────────┘ │

│ │

│ 12345 67890 12345 67890 │

│ 12345 67890 12345 67890 │

│ 12345 67890 12345 67890 │

│ │

│ Jeśli te numery zgadzają się │

│ z ekranem Alicji, wasza rozmowa │

│ jest bezpieczna. │

│ │

│ [ Oznacz jako zweryfikowane ] │

│ │

└─────────────────────────────────────┘

Co sprawia, że to dobry UX bezpieczeństwa: - Dwie metody weryfikacji (skan QR na żywo, numery zdalnie) - Wyjaśnienie w prostym języku („jeśli się zgadzają, jesteś bezpieczny”) - Brak żargonu kryptograficznego (żadnego „odcisku klucza publicznego” w interfejsie) - Opcjonalność — można korzystać z Signal bez weryfikacji, ale opcja istnieje dla użytkowników wysokiego ryzyka - Wizualne potwierdzenie (status weryfikacji oznaczony znacznikiem w nagłówku rozmowy)

Filozofia braku dark patterns

Model biznesowy Signal (non-profit, finansowany z darowizn) oznacza brak motywacji do manipulowania zachowaniem użytkowników. Skutkuje to interfejsem, który jest uderzająco czysty w porównaniu z konkurencją.

TYPOWA APLIKACJA DO WIADOMOŚCI:

┌─────────────────────────────────────┐

│ [Baner reklamowy] │

│ ───────────────────────────────── │

│ 📣 Wypróbuj nasze nowe funkcje AI! │ ← Upsell

│ ───────────────────────────────── │

│ Relacje: ○ ○ ○ ○ ○ ○ ○ ○ → │ ← Zaangażowanie

│ ───────────────────────────────── │

│ 🤖 Sugerowane odpowiedzi AI: │ ← Eksploracja danych

│ „Jasne!" „Już jadę!" │

│ ───────────────────────────────── │

│ Ostatnie czaty... │

│ ───────────────────────────────── │

│ [Czaty] [Połączenia] [Kontakty] │

│ [Relacje] [Odkrywaj] [Marketplace]│ ← Przerost funkcji

└─────────────────────────────────────┘

SIGNAL:

┌─────────────────────────────────────┐

│ Signal [Szukaj] │

│ ───────────────────────────────── │

│ Alicja · 2 min temu │

│ Hej, spotkanie o 15? │

│ │

│ Bob · 1 godz. temu │

│ Do zobaczenia jutro │

│ │

│ Grupa robocza · 3 godz. temu │

│ Karolina: Zaktualizowała dokument │

│ │

│ ───────────────────────────────── │

│ [Napisz] │

└─────────────────────────────────────┘

Zero wzorców manipulacyjnych: - Brak odznak powiadomień zaprojektowanych, by wywoływać niepokój - Brak domyślnego „X osób pisze” w czatach grupowych - Brak algorytmicznego przeporządkowywania rozmów - Brak „sugerowanych znajomych” ani monitów o odkrywanie kontaktów - Brak upsellingu premium ani blokad funkcji - Brak metryk zaangażowania widocznych dla użytkowników - Rozmowy uporządkowane chronologicznie, zawsze

Werdykt

Signal jest dowodem na to, że najlepszy design to często ten, którego się nie robi. W branży zafiksowanej na metrykach zaangażowania, rozbudowie funkcji i monetyzacji danych, powściągliwość Signal jest radykalna. Aplikacja robi jedną rzecz — prywatne wiadomości — i robi to z taką jasnością, że szyfrowanie znika całkowicie.

Głębsza lekcja dotyczy zgodności między modelem biznesowym a designem. Signal może sobie pozwolić na minimalizm, ponieważ nie musi monetyzować uwagi. Nie ma reklam do wyświetlania, danych do zbierania, pętli zaangażowania do optymalizacji. Model non-profit umożliwia filozofię projektową, która jest strukturalnie niemożliwa dla konkurentów finansowanych z reklam. Gdy przychody nie zależą od czasu spędzonego w aplikacji, można projektować pod rzeczywisty cel użytkownika: komunikuj się i wyjdź.

Najlepszy do nauki: Jak projektować zaufanie przez nieobecność, jak uczynić bezpieczeństwo niewidocznym i jak zgodność modelu biznesowego kształtuje każdą decyzję projektową w produkcie.

Najczęściej zadawane pytania

Jak Signal sprawia, że szyfrowanie jest niewidoczne dla użytkowników?

Każda wiadomość, połączenie i plik w Signal są domyślnie szyfrowane end-to-end. Nie ma opt-in, przełącznika ani „trybu bezpiecznego”. Użytkownicy nigdy nie podejmują decyzji dotyczącej bezpieczeństwa, ponieważ produkt już ją za nich podjął. To fundamentalnie różni się od podejścia Telegrama, które wymaga od użytkowników ręcznego uruchamiania „Tajnych czatów” w celu szyfrowania, co skutkuje tym, że zdecydowana większość wiadomości na Telegramie pozostaje niezaszyfrowana.

Dlaczego Signal ma tak mało funkcji w porównaniu z innymi komunikatorami?

Minimalny zestaw funkcji Signal to świadoma decyzja projektowa i bezpieczeństwa. Każda funkcja to potencjalna powierzchnia ataku, punkt zbierania danych i koszt złożoności UX. Ograniczając produkt do wiadomości, połączeń i grup, Signal zmniejsza wektory inwigilacji, upraszcza model prywatności i utrzymuje skupiony interfejs. Model biznesowy non-profit oznacza brak presji finansowej na dodawanie funkcji zwiększających zaangażowanie.

Jak Signal obsługuje weryfikację zaszyfrowanych rozmów?

Signal udostępnia „Numery bezpieczeństwa” — wizualną reprezentację kluczy szyfrowania rozmowy. Użytkownicy mogą weryfikować, skanując kod QR osobiście lub porównując ciąg liczb zdalnie. Funkcja używa prostego języka („jeśli te numery się zgadzają, wasza rozmowa jest bezpieczna”) i unika żargonu kryptograficznego. Weryfikacja jest opcjonalna, dzięki czemu zwykli użytkownicy nie są obciążeni, a użytkownicy wysokiego ryzyka (dziennikarze, aktywiści) mają narzędzia, których potrzebują.

Czego komercyjne produkty mogą się nauczyć z podejścia Signal bez dark patterns?

Signal pokazuje, że usunięcie manipulacji (pętli zaangażowania, niepokoju wywoływanego powiadomieniami, algorytmicznych feedów) nie zabija produktu. Signal ma miliony aktywnych użytkowników utrzymanych dzięki prawdziwej użyteczności, nie sztuczkom psychologicznym. Komercyjne produkty mogą zaadoptować konkretne wzorce Signal: chronologiczne porządkowanie, opt-in potwierdzenia odczytu, brak domyślnego statusu online oraz jasne wiadomości systemowe przy zmianie ustawień.

Jak podejście open source Signal przyczynia się do budowania zaufania?

Kod Signal jest publicznie dostępny na GitHub. Badacze bezpieczeństwa mogą audytować implementację szyfrowania, weryfikować brak backdoorów i potwierdzać, że aplikacja robi to, co deklaruje. Ta przejrzystość jest bardziej wiarygodna niż jakakolwiek obietnica marketingowa. Gdy WhatsApp twierdzi, że używa Signal Protocol, użytkownicy mogą to zweryfikować, ponieważ kod protokołu jest otwarty. Bezpieczeństwo zamkniętego źródła to w gruncie rzeczy „zaufaj nam”; bezpieczeństwo open source to „zweryfikuj nas”.

Zasoby

- Strona: signal.org

- Kod źródłowy: github.com/signalapp — Pełny kod klienta i protokołu

- Signal Protocol: Dokumentacja techniczna protokołu szyfrowania

- Blog: signal.org/blog — Wpisy techniczne i dotyczące polityki

- Wesprzyj: signal.org/donate — Signal jest finansowany z darowizn, nie z danych