Sinal: Segurança Através da Simplicidade

“Não podemos esperar que todos se tornem especialistas em criptografia. Precisamos construir tecnologia que seja o mais privada e segura possível por padrão.” — Moxie Marlinspike, criador do Signal

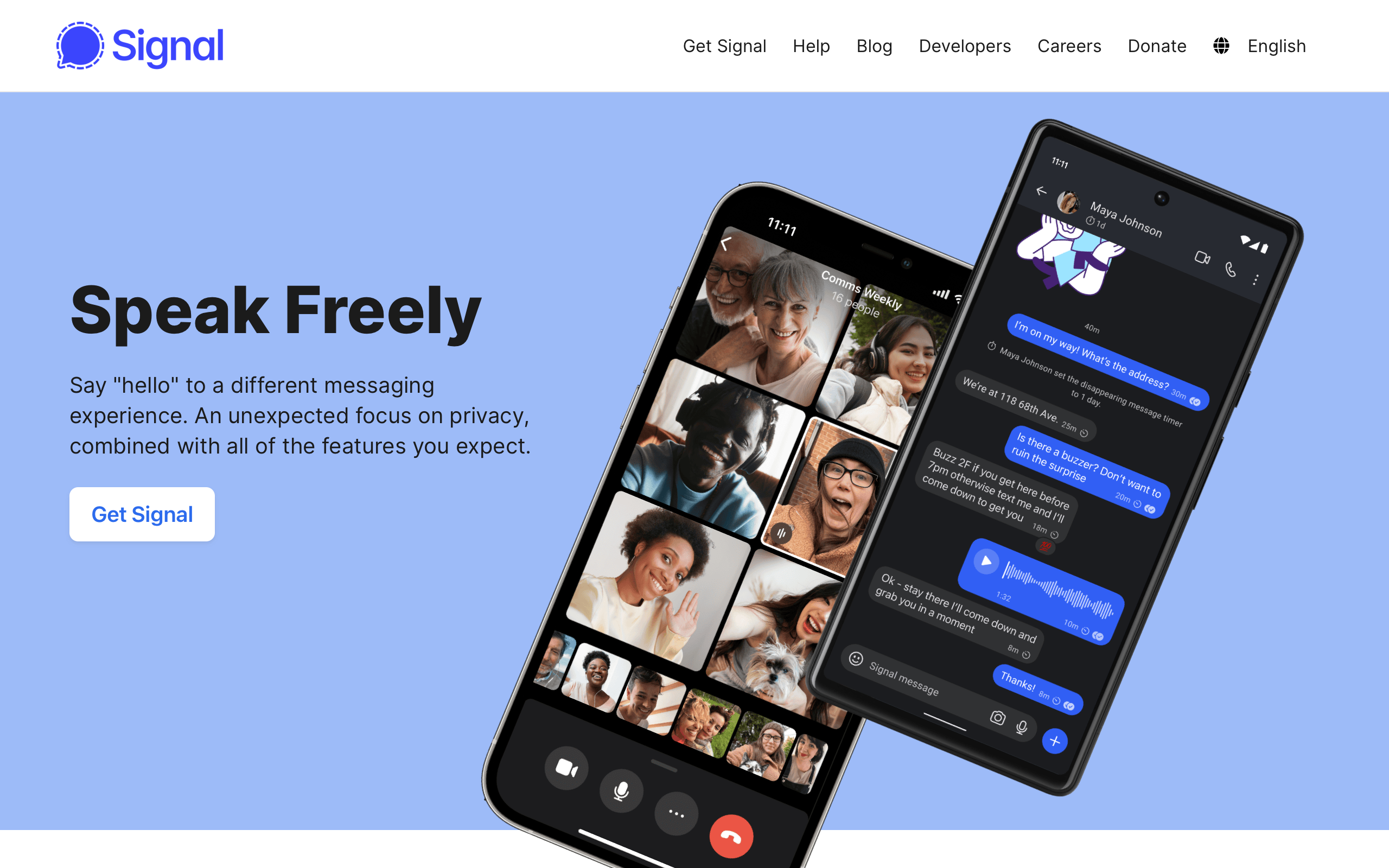

O Signal é o aplicativo de mensagens mainstream mais seguro do mundo. Criptografia de ponta a ponta, mensagens temporárias, sealed sender, zero coleta de metadados. No entanto, usar o Signal é exatamente como usar qualquer outro aplicativo de mensagens. Você abre, digita, liga. A criptografia é invisível. A interface é silenciosa. Não há upsells, nem feeds sociais, nem stories, nem marketplace. Existe apenas a conversa.

Essa contenção é a tese de design do Signal: a segurança deve ser invisível, e a confiança é conquistada pela ausência de manipulação. Em uma indústria onde cada aplicativo de mensagens se tornou uma plataforma — o WeChat é um super-app, o Messenger é um marketplace, o Telegram é uma rede de mídia — o Signal teimosamente permanece um aplicativo de mensagens. Essa recusa em expandir é, em si, uma decisão de design, e uma das mais deliberadas no software de consumo.

Por Que o Signal Importa

O Signal provou que segurança e usabilidade não são tradeoffs. É possível ter ambos.

Conquistas principais: - Tornou a criptografia de ponta a ponta o padrão para milhões de usuários que nunca pensam sobre criptografia - Criou uma linguagem de design onde a confiança vem do que está ausente, não do que está presente - Operou como organização sem fins lucrativos com zero publicidade, zero coleta de dados e zero dark patterns - Influenciou toda a indústria de mensagens (WhatsApp, Google Messages adotaram o Signal Protocol) - Demonstrou que uma estética open-source pode parecer premium, não inacabada

Principais Conclusões

- Segurança invisível é a única segurança que escala - Se os usuários precisam entender criptografia para se beneficiar dela, a maioria não vai se beneficiar; o Signal criptografa tudo por padrão sem opt-in, sem toggle, sem explicação necessária

- Confiança é construída através da ausência - Sem anúncios, sem rastreamento, sem confirmação de leitura por padrão, sem recursos sociais, sem feeds algorítmicos; cada recurso ausente é um sinal de confiança que diz “nós não queremos seus dados”

- Minimalismo é uma postura de segurança - Menos recursos significam menos superfícies de ataque; cada recurso que o Signal não constrói é um recurso que não pode ser explorado, vigiado ou monetizado

- Open source constrói credibilidade - O código do Signal é público, auditável e revisado por pares; a transparência sobre como o sistema funciona possibilita uma confiança que nenhum texto de marketing consegue replicar

- Projete para o caso adversarial - O Signal projeta para jornalistas em regimes autoritários, não apenas para amigos compartilhando memes; quando você projeta para o usuário de maior risco, todos os outros usuários se beneficiam

Princípios Fundamentais de Design

1. O Modelo de Criptografia Invisível

A decisão de design mais importante do Signal é o que ele não mostra. Não há toggle “criptografar esta mensagem”. Nenhum ícone de cadeado que o usuário precisa ativar. Nenhuma configuração de segurança para ajustar.

Comparação com outras abordagens:

TELEGRAM (segurança opt-in):

┌─────────────────────────────────────┐

│ Chat com Alice │

│ ───────────────────────────────── │

│ Chat normal — NÃO criptografado │

│ │

│ Para criptografar, você precisa: │

│ 1. Iniciar um "Chat Secreto" │

│ 2. Ambas as partes online │

│ 3. Sem sincronização entre devices │

│ 4. Thread de conversa separada │

│ │

│ Resultado: <5% dos chats são │

│ criptografados │

└─────────────────────────────────────┘

SIGNAL (segurança por padrão):

┌─────────────────────────────────────┐

│ Chat com Alice │

│ ───────────────────────────────── │

│ Toda mensagem é criptografada. │

│ Toda ligação é criptografada. │

│ Todo arquivo é criptografado. │

│ Todo chat em grupo é criptografado.│

│ │

│ Não existe modo sem criptografia. │

│ │

│ Resultado: 100% da comunicação │

│ é criptografada, sempre. │

└─────────────────────────────────────┘

A implicação de UX: Os usuários nunca tomam uma decisão de segurança. Nunca veem um diálogo de segurança. Nunca escolhem entre conveniência e privacidade. O produto já fez essa escolha por eles, corretamente, todas as vezes.

2. Confiança Através da Contenção Visual

A interface do Signal é definida pelo que ela não tem. Cada elemento ausente é um sinal deliberado de confiança.

:root {

/* A paleta do Signal é intencionalmente discreta */

--signal-blue: #3a76f0; /* Marca primária, balões de mensagem */

--signal-blue-dark: #2c6bed; /* Estados ativos/pressionados */

--background: #ffffff;

--surface: #f6f6f6;

--text-primary: #000000;

--text-secondary: #5e5e5e;

--text-tertiary: #959595;

/* Modo escuro — igualmente contido */

--dm-background: #1b1b1b;

--dm-surface: #2b2b2b;

--dm-text-primary: #e9e9e9;

--dm-text-secondary: #a5a5a5;

/* Elevação mínima */

--shadow-subtle: 0 1px 2px rgba(0, 0, 0, 0.08);

}

/* Balões de mensagem — limpos, sem gradientes, sem decoração */

.message-bubble--sent {

background: var(--signal-blue);

color: #ffffff;

border-radius: 18px 18px 4px 18px;

padding: 10px 14px;

max-width: 75%;

}

.message-bubble--received {

background: var(--surface);

color: var(--text-primary);

border-radius: 18px 18px 18px 4px;

padding: 10px 14px;

max-width: 75%;

}

/* Sem confirmação de leitura por padrão — escolha de privacidade */

.message-status {

font-size: 11px;

color: var(--text-tertiary);

/* Mostra apenas enviado/entregue, não "lido" a menos que o usuário opte */

}

O que o Signal omite (e por quê):

| Recurso | Presente nos concorrentes | Por que o Signal omite |

|---|---|---|

| Confirmação de leitura (padrão) | iMessage, WhatsApp | Pressão social para responder; violação de privacidade |

| Status online | WhatsApp, Telegram | Vetor de vigilância; pressão social |

| Stories/Status | WhatsApp, Telegram, Messenger | Farming de engajamento; não é mensagem |

| Pré-visualização de links (padrão) | Maioria dos apps | Vaza URLs para servidores para geração de preview |

| Upload de contatos para servidor | Coleta de metadados; Signal usa private contact discovery | |

| Feed algorítmico | Messenger, WeChat | Mineração de dados; manipulação da atenção |

| Anúncios | Messenger | Modelo de receita incompatível com privacidade |

| Indicadores de digitação (padrão, não desativável) | iMessage | Signal inclui indicadores de digitação mas permite que o usuário desative por conversa |

3. O Padrão de Mensagens Temporárias

O Signal foi pioneiro em mensagens temporárias como um recurso de primeira classe, não um gimmick. O design comunica impermanência sem criar confusão.

INDICADOR DE MENSAGEM TEMPORÁRIA:

┌─────────────────────────────────────┐

│ Chat com Alice │

│ ───────────────────────────────── │

│ │

│ ┌─ Alice ──────────────────────┐ │

│ │ E aí, reunião às 15h? ⏱ │ │ ← Ícone de timer na mensagem

│ └──────────────────────────────┘ │

│ │

│ ┌──────────────────── ─┐ │

│ │ Combinado! ⏱ │ │

│ └──────────────────────┘ │

│ │

│ ┌──────────────────────────────┐ │

│ │ 🕐 Mensagens temporárias: │ │ ← Mensagem do sistema

│ │ definidas para 4 horas │ │ (visível para ambas as partes)

│ └──────────────────────────────┘ │

│ │

└─────────────────────────────────────┘

Decisões de design: - Um pequeno ícone de timer em cada mensagem comunica quais mensagens irão desaparecer - Uma mensagem do sistema anuncia quando a configuração do timer muda (transparência) - Ambas as partes veem a mesma configuração (sem informação assimétrica) - As opções de timer são práticas (30 segundos a 4 semanas), não arbitrárias

/* Indicador sutil de mensagem temporária */

.message-timer {

display: inline-flex;

align-items: center;

gap: 4px;

font-size: 11px;

color: var(--text-tertiary);

opacity: 0.7;

}

.message-timer-icon {

width: 12px;

height: 12px;

/* Ícone de relógio simples — não alarmante, apenas informativo */

}

/* Mensagem do sistema para mudanças de configuração */

.system-message {

text-align: center;

font-size: 13px;

color: var(--text-secondary);

padding: 8px 16px;

margin: 8px auto;

background: transparent;

/* Sem background, sem borda — peso visual mínimo */

}

Padrões de Design Que Vale a Pena Copiar

Verificação de Número de Segurança

O Signal precisa resolver um problema de UX genuinamente difícil: como permitir que os usuários verifiquem que sua conversa criptografada não foi interceptada, sem exigir que eles entendam criptografia de chave pública?

TELA DE NÚMERO DE SEGURANÇA:

┌─────────────────────────────────────┐

│ ← Verificar Número de Segurança │

│ │

│ Escaneie o QR code no dispositivo │

│ da Alice, ou compare os números │

│ abaixo. │

│ │

│ ┌─────────────────┐ │

│ │ ┌───────────┐ │ │

│ │ │ QR CODE │ │ │

│ │ │ │ │ │

│ │ └───────────┘ │ │

│ └─────────────────┘ │

│ │

│ 12345 67890 12345 67890 │

│ 12345 67890 12345 67890 │

│ 12345 67890 12345 67890 │

│ │

│ Se esses números coincidirem com │

│ a tela da Alice, sua conversa │

│ está segura. │

│ │

│ [ Marcar como Verificado ] │

│ │

└─────────────────────────────────────┘

O que torna isso uma boa UX de segurança: - Dois métodos de verificação (QR scan presencial, números para verificação remota) - Explicação em linguagem simples (“se esses números coincidirem, você está seguro”) - Sem jargão criptográfico (sem “fingerprint de chave pública” na interface) - Opcional — você pode usar o Signal sem nunca verificar, mas a opção existe para usuários de alto risco - Confirmação visual (o estado verificado é marcado com um checkmark no cabeçalho da conversa)

A Filosofia Anti-Dark-Patterns

O modelo de negócio do Signal (sem fins lucrativos, financiado por doações) significa que não há incentivo para manipular o comportamento do usuário. Isso resulta em uma interface notavelmente limpa comparada aos concorrentes.

APP DE MENSAGENS TÍPICO:

┌─────────────────────────────────────┐

│ [Banner de Anúncio] │

│ ───────────────────────────────── │

│ 📣 Experimente nossos novos │

│ recursos de IA! │ ← Upsell

│ ───────────────────────────────── │

│ Stories: ○ ○ ○ ○ ○ ○ ○ ○ → │ ← Engajamento

│ ───────────────────────────────── │

│ 🤖 Respostas sugeridas por IA: │ ← Mineração de dados

│ "Combinado!" "Estou a caminho!" │

│ ───────────────────────────────── │

│ Chats recentes... │

│ ───────────────────────────────── │

│ [Aba: Chats] [Ligações] [Pessoas] │

│ [Stories] [Descobrir] [Marketplace]│ ← Inchaço de recursos

└─────────────────────────────────────┘

SIGNAL:

┌─────────────────────────────────────┐

│ Signal [Buscar] │

│ ───────────────────────────────── │

│ Alice · 2min atrás │

│ E aí, reunião às 15h? │

│ │

│ Bob · 1h atrás │

│ Te vejo amanhã │

│ │

│ Grupo Trabalho · 3h atrás │

│ Carol: Atualizei o documento │

│ │

│ ───────────────────────────────── │

│ [Compor] │

└─────────────────────────────────────┘

Zero padrões de manipulação: - Sem badges de notificação projetados para criar ansiedade - Sem “X pessoas estão digitando” em chats de grupo por padrão - Sem reordenação algorítmica de conversas - Sem “amigos sugeridos” ou prompts de descoberta de contatos - Sem upsells premium ou recursos bloqueados - Sem métricas de engajamento visíveis para os usuários - Conversas são ordenadas cronologicamente, sempre

O Veredito

O Signal é a prova de que o melhor design muitas vezes é o design que você não faz. Em uma indústria obcecada por métricas de engajamento, expansão de recursos e monetização de dados, a contenção do Signal é radical. O aplicativo faz uma coisa — mensagens privadas — e faz com tanta clareza que a criptografia desaparece completamente.

A lição mais profunda é sobre o alinhamento entre modelo de negócio e design. O Signal pode se dar ao luxo de ser minimalista porque não precisa monetizar atenção. Não há anúncios para exibir, dados para coletar, loops de engajamento para otimizar. O modelo sem fins lucrativos possibilita uma filosofia de design que é estruturalmente impossível para concorrentes financiados por publicidade. Quando sua receita não depende de tempo no aplicativo, você pode projetar para o objetivo real do usuário: comunicar e sair.

Melhor para aprender: Como projetar confiança através da ausência, como tornar a segurança invisível, e como o alinhamento do modelo de negócio molda cada decisão de design em um produto.

Perguntas Frequentes

Como o Signal torna a criptografia invisível para os usuários?

Toda mensagem, ligação e arquivo no Signal é criptografado de ponta a ponta por padrão. Não há opt-in, toggle ou “modo seguro”. Os usuários nunca tomam uma decisão de segurança porque o produto já tomou por eles. Isso é fundamentalmente diferente da abordagem do Telegram, que exige que os usuários iniciem manualmente “Chats Secretos” para criptografia, resultando na grande maioria das mensagens do Telegram sendo não criptografadas.

Por que o Signal tem tão poucos recursos comparado a outros apps de mensagens?

O conjunto mínimo de recursos do Signal é uma decisão deliberada de design e segurança. Cada recurso é uma superfície de ataque em potencial, um ponto de coleta de dados e um custo de complexidade de UX. Ao limitar o produto a mensagens, ligações e grupos, o Signal reduz os vetores de vigilância, simplifica o modelo de privacidade e mantém a interface focada. O modelo de negócio sem fins lucrativos significa que não há pressão financeira para adicionar recursos de engajamento.

Como o Signal lida com a verificação de conversas criptografadas?

O Signal fornece “Números de Segurança” — uma representação visual das chaves de criptografia de uma conversa. Os usuários podem verificar escaneando um QR code presencialmente ou comparando uma sequência de números remotamente. O recurso usa linguagem simples (“se esses números coincidirem, sua conversa está segura”) e evita jargão criptográfico. A verificação é opcional, garantindo que usuários casuais não sejam sobrecarregados enquanto usuários de alto risco (jornalistas, ativistas) tenham as ferramentas necessárias.

O que produtos comerciais podem aprender com a abordagem anti-dark-patterns do Signal?

O Signal demonstra que remover manipulação (loops de engajamento, ansiedade por notificações, feeds algorítmicos) não mata um produto. O Signal tem milhões de usuários ativos retidos por utilidade genuína, não por truques psicológicos. Produtos comerciais podem adotar padrões específicos do Signal: ordenação cronológica, confirmação de leitura opt-in, sem status online por padrão e mensagens claras do sistema quando configurações mudam.

Como a abordagem open-source do Signal contribui para a confiança?

O código do Signal está disponível publicamente no GitHub. Pesquisadores de segurança podem auditar a implementação da criptografia, verificar que nenhum backdoor existe e confirmar que o aplicativo faz o que promete. Essa transparência é mais crível do que qualquer promessa de marketing. Quando o WhatsApp diz que usa o Signal Protocol, os usuários podem verificar isso porque o código do protocolo é aberto. Segurança de código fechado é fundamentalmente “confie em nós”; segurança open-source é “verifique você mesmo”.

Recursos

- Website: signal.org

- Código Fonte: github.com/signalapp — Código completo do cliente e protocolo

- Signal Protocol: Documentação técnica do protocolo de criptografia

- Blog: signal.org/blog — Posts sobre engenharia e políticas

- Doe: signal.org/donate — O Signal é financiado por doações, não por dados